Британский специалист по безопасности Витце Бюкема нашёл ошибку, которая позволяет просто и незаметно модифицировать результаты поисковых запросов Google, пишет TechCrunch.

Баг обнаружил специалист по безопасности из Лондона Витце Бюкема. Как он объяснил в своём блоге, короткие общие URL при вводе в поисковый результат Google можно укоротить и добавить в веб-адрес любого запроса.

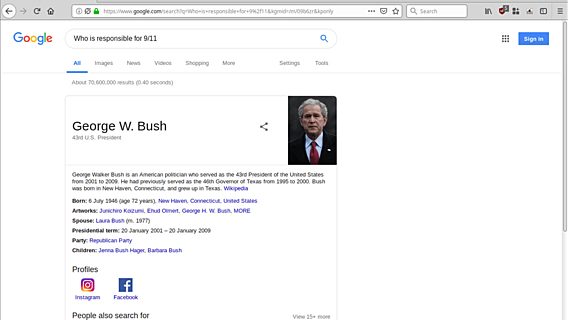

Чтобы с помощью ошибки распространять фейковую информацию, злоумышленникам достаточно подставить значения из «графа знаний» (Knowledge Graph) поискового результата Google — это карточки, всплывающие в дополнение к запросу, с графикой и краткими фактами.

Баг позволяет легко подставить содержимое карточки с данными в поисковый результат. Причём манипуляция не нарушает протокол HTTPS, поэтому любой желающий может создать ссылку, которая не вызовет никаких подозрений у получивших её пользователей, и разослать её по email или разместить в соцсетях.

То есть при вводе «столица Великобритании» пользователь должен получить «Лондон». Но это не точно. Аналогичным образом президентом США можно «назначить» популярного рэпера.

Скриншот: TechCrunch

Бюкема считает, что баг могут эксплуатировать организаторы кампаний по распространению ложной информации, теорий заговора или пропаганды. Например, можно «обвинить» Джорджа Буша в терактах 11 сентября или даже манипулировать результатами политических выборов, подталкивая граждан к той или иной партии.

На момент публикации баг, о котором стало известно почти три года назад, не исправлен. Бюкема впервые сообщил Google об уязвимости в декабре 2017 года, однако компания оставила уведомление без внимания — в отличие от сообщества хакеров. Разработчик Лукас Миллер даже создал скрипт на Python для генерирования таких фейковых выдач. Представители Google заявили, что компания «работает над исправлением» проблемы.

Релоцировались? Теперь вы можете комментировать без верификации аккаунта.